Взлом систем шифрования жестких дисков путем «холодной перезагрузки. Как с помощью VeraCrypt зашифровать весь жесткий диск Лучшие шифрование

Принцип современной криптозащиты заключается не в создании шифровки, которую невозможно прочесть (такое практически невозможно), а в повышении затрат криптоанализа.

То есть зная сам алгоритм шифрования, но не знаю ключа, взломщик должен потратить миллионы лет на расшифровку. Ну или столько, сколько понадобится (как известно информация перестаёт быть важной после смерти ваших близких и вас самих), пока x-files не потеряют актуальность. При этом сложность вступает в противоречии с лёгкостью использования: данные должны шифроваться и расшифровываться достаточно быстро при использовании ключа. Программы, которые попали в сегодняшний обзор, в целом удовлетворяют двум названным критериям: они достаточно просты в эксплуатации, при этом используют в меру стойкие алгоритмы.

Начнём мы с проги, которая сама по себе достойна отдельной статьи или цикла статей. Уже при установке я был удивлён дополнительной возможностью создания ложной операционной системы. Сразу же после завершения общения с мастером установки ДрайвКрипт предложил создать хранилище ключей. Хранилищем может быть выбран любой файл: файл, рисунок, мп3. После того как путь к хранилищу указан, вбиваем пароли, коих у нас целых два типа: master & user. Отличаются они доступом к настройкам DCPP - пользователь не имеет возможности что-то изменить, он может лишь просматривать заданные настройки. Каждый тип может состоять из двух и боле паролей. Собственно доступ к установке защиты может быть представлен как по паролю мастера, так и по паролю пользователя.

Перед тем, как шифровать любые диски, нужно проверить корректность установки защиты загрузки. Будьте внимательны, если не проверить корректность работы защиты загрузки и сразу же зашифровать диск, то восстановить его содержимое будет невозможно. После проверки можно переходить к шифрованию диска или раздела. Чтобы зашифровать диск или раздел, следует

выбрать Disk Drives и нажать Encrypt. Мастер шифрования диска откроет окно, в котором будет предложено выбрать ключ из хранилища. Диск будет зашифрован этим ключом и этот же ключ потребуется для дальнейшей работы с диском. После того, как ключ выбран, будет запущен процесс шифровки диска. Процесс достаточно долгий: в зависимости от объема шифруемого диска или раздела он может занимать до нескольких часов.

В общем всё это достаточно просто и стандартно. Гораздо интереснее поработать с ложной осью. Отформатируем раздал на жёстком диске обязательно в FAT32 (похоже, слухи о смерти этой файловой системы оказались сильно преувеличены

:)), поставим Windows, установим DriveCrypt. Создаваемая ложная операционная система должна выглядеть как рабочая, постоянно используемая. После того, как скрытая операционная система будет создана, загружаться и работать с ложной ОС крайне опасно, поскольку есть вероятность разрушить данные скрытой операционной системы. Накидав в систему всякий мусор, создаём новое хранилище,

авторизуемся в DCPP, переключаемся на вкладку Drives, выделяем раздел, где установлена ложная операционная система и фтыкаем HiddenOS. Откроется окно настроек. Здесь всё просто: указываем путь к только что созданному хранилищу, пароли, метку скрытого диска, его файловую систему и количество свободного места, которое будет отделять ложную операционную систему от скрытой. После фтыкания кнопки Create Hidden OS будет запущен процесс создания скрытого раздела и всё содержимое системного раздела будет скопировано на скрытый раздел. Прога создаст скрытый раздел, начало которого будет находиться через указанный при создании скрытого раздела промежуток свободного места от окончания ложного раздела. Перезагружаемся и

авторизуемся вводом паролей, которые были указаны при создании скрытого раздела. Содержимое ложной операционной системы не будет видно при работе в скрытой ОС, и наоборот: при работе в ложной операционной системе не будет видно скрытой ОС. Таким образом, только введённый пароль при включении компьютера определяет то, какая операционная система будет загружена. После окончания создания скрытой операционной системы в неё нужно войти и зашифровать системный раздел.

При помощи DriveCrypt можно зашифровать любой жесткий диск или сменный накопитель (за исключением CD и DVD) и использовать его для обмена данными между пользователями. Несомненным плюсом обмена данными на полностью зашифрованном носителе является невозможность обнаружения на нём каких-либо файлов, носитель выглядит не отформатированным. Даже располагая информацией о том, что носитель зашифрован, при отсутствии ключа данные прочитать будет невозможно.

DriveCrypt шифрует целый диск или раздел, позволяя скрыть не только важные данные, но и всё содержимое диска или раздела, включая операционную систему. К сожалению, за такой уровень безопасности приходится расплачиваться значительным падением производительности файловой системы.

Здесь мы встречаем довольно оригинальный алгоритм шифрования с закрытым ключом длиной от 4 до 255 символов, разработанный самими авторами проги. Причем, пароль-ключ не хранится внутри зашифрованного файла, что уменьшает возможность его взлома. Принцип работы программы прост: указываем файлы или папки, которые необходимо зашифровать, после чего прога предлагает ввести ключ. Для большей надежности ключик можно подбирать не только на клавиатуре, но и с помощью специальной панели. Эта панель, походу дела, была нагла украдена у MS Word (вставка

- символ). Подтвердив ввод пароля, мы вынудим программу зашифровывать файл, присвоив ему расширение *.shr.

Files Cipher способен сжимать шифруемые файлы с помощью встроенного алгоритма архивации. К тому же после шифрования исходный файл может удаляться с жесткого диска без возможности восстановления.

Программа работает с файлами любых типов, а также поддерживает файлы размером более 4 Gb (для NTFS). При этом системные требования к компьютеру очень скромные и ресурсов в отличии от фронтмена кушается всего ничего.

В PGP реализовано шифрование как открытыми, так и зарекомендовавшими себя симметричными

ключами: AES с шифрованием до 256-битного, CAST, TripleDES, IDEA и Twofish2. Для управления ключами шифрования имеется опция PGP Keys, которая выводит окошко с отображением пользовательских ключей и добавленных в список открытых ключей. Схема работы модуля для шифрования дисков PGP Disk... мммм... как бы это сказать? А, элементарна. Опять таки создаём файл Хранилище Ключей (я его про себя называю Ключником), вводим пароли. Причем при указании пароля отображается специальный индикатор стойкости (качества), который, кстати, наглядно демонстрирует актуальность сложных паролей: так, стойкость пароля, состоящего из восьми цифр, примерно равна стойкости шестибуквенного или четырехзначного, в котором есть один спецсимвол (восклицательный знак) и три буквы.

Очень понравилось, что создатели подумали и об ICQ (кто читал логи Сталкера после дефейса мазафаки, тот поймёт... или они не в аси были и я что-то путаю?). После установки в окошке аськи появляется специальная иконка, с помощью которой и включается защита сессий.

Что касается самой больной темы – утечки информации через своп-файл – авторы сами признали, что наглухо перекрыть этот канал утечки они не смогли ввиду особенностей функционирования операционной системы. С другой стороны, предприняты меры по уменьшению данной угрозы – все важные данные хранятся в памяти не дольше, чем это необходимо. После завершения операции вся критически важная информация из памяти удаляется. Таким образом, эта уязвимость имеет место, и для ее ликвидации нужно либо отключить виртуальную память (что может привести к заметному ухудшению работы ОС), либо предпринять дополнительные меры по защите.

5 программ для шифрования жестких дисков и файлов в Windows 10

Шифрование - это мощный способ защитить ваши файлы и данные от несанкционированного доступа. Рекомендую пять программ для .

1.AxCrypt

AxCrypt - это инструмент с открытым исходным кодом для , который поддерживает только 128-битное шифрование AES.

2. VeraCrypt

VeraCrypt имеет расширенные функции безопасности, поддерживает AES 256 бит, шифры шифрования Serpent и алгоритмы Two Fish.

3. DiskCryptor

DiskCryptor - это инструмент с открытым исходным кодом для шифрования, который используется для блокировки разделов диска, а также системных разделов. Поддерживает алгоритмы AES-256, Serpent и Twofish.

4. LaCie Private-Public

Lacie Private-public - программа с открытым исходным кодом. Поддерживает алгоритм шифрования AES-256.

5. Gpg4win

Gpg4win - используется для защиты ваших файлов и безопасной передачи ваших писем. Поддерживает все криптографические стандарты, такие как Open PGP и S / MIME (X.509).

Gpg4win содержит несколько бесплатных программных компонентов:

- GnuPG - Бэкэнд; это фактический инструмент шифрования.

- Kleopatra - диспетчер сертификатов для OpenPGP и X.509 (S / MIME) и общих криптографических диалогов.

- GpgOL - плагин для Microsoft Outlook – поддерживает MS Exchange Server.

- GpgEX - плагин для Microsoft Explorer (шифрование файлов).

- GPA - альтернативный менеджер сертификатов для OpenPGP и X.509 (S / MIME).

Спасибо, что читаете! Подписывайтесь на мой канал в Telegram и Яндекс.Дзен . Только там последние обновления блога и новости мира информационных технологий.

Также, читайте меня в социальных сетях: Facebook , Twitter , VK , OK .

Мне нужна ваша помощь

Для своевременного наполнения сайта, его продвижения, развития, а также, конечно, оплаты хостинга мне необходима помощь от вас, читатели. Подробнее о донатах читайте на . На данный момент есть возможность поддержать меня через Яндекс Деньги , WebMoney и PayPal .Все собранные средства будут пущены на развитие сайта и редкое пиво для автора!

- AES-шифрование, длина ключа 256 бит.

- Сокрытие файлов и папок.

- Шифрование файлов (посредством создания виртуальных дисков - сейфов) «на лету».

- Резервное копирование онлайн.

- Создание защищенных USB/CD/DVD-дисков.

- Шифрование вложений электронной почты.

- Создание зашифрованных «бумажников», хранящих информацию о кредитных картах, счетах и т.д.

Казалось бы, возможностей у программы вполне достаточно, особенно для персонального использования. Теперь посмотрим на программу в работе. При первом запуске программа просит установить мастер-пароль, который используется для аутентификации пользователя в программе (рис. 1). Представьте такую ситуацию: вы скрыли файлы, а кто-то другой запустил программу, просмотрел, какие файлы скрыты и получил к ним доступ. Согласитесь, не очень хорошо. А вот если программа запрашивает пароль, то у этого «кто-то» уже ничего не выйдет - во всяком случае, до тех пор, пока он не подберет или не узнает ваш пароль.

Рис. 1. Установка мастер-пароля при первом запуске

Первым делом посмотрим, как программа скрывает файлы. Перейдите в раздел Lock Files , затем либо перетащите файлы (рис. 2) и папки в основную область программы или же воспользуйтесь кнопкой Add . Как показано на рис. 3, программа позволяет скрыть файлы, папки и диски.

Рис. 2. Перетащите файл, выделите его и нажмите кнопку Lock

Рис. 3. Кнопка Add

Посмотрим, что произойдет, когда мы нажмем кнопку Lock . Я попытался скрыть файл C:\Users\Denis\Desktop\cs.zip. Файл исчез из Проводника, Total Commander и остальных файловых менеджеров, даже если включено отображение скрытых файлов. Кнопка сокрытия файла называется Lock , а раздел Lock Files . Однако нужно было бы эти элементы UI назвать Hide и Hide Files соответственно. Потому что на самом деле программа осуществляет не блокирование доступа к файлу, а просто «прячет» его. Посмотрите на рис. 4. Я, зная точное имя файла, скопировал его в файл cs2.zip. Файл спокойно скопировался, не было никаких ошибок доступа, файл не был зашифрован - он распаковался, как обычно.

Рис. 4. Копирование скрытого файла

Сама по себе функция сокрытия бестолковая и бесполезная. Однако если использовать ее вместе с функцией шифрования файлов - для сокрытия созданных программой сейфов - тогда эффективность от ее использования увеличится.

В разделе Encrypt Files

вы можете создать сейфы (Lockers). Сейф - это зашифрованный контейнер, который после монтирования можно использовать как обычный диск - шифрование не простое, а прозрачное. Такая же техника используется многими другими программами шифрования, в том числе TrueCrypt, CyberSafe Top Secret и др.

Рис. 5. Раздел Encrypt Files

Нажмите кнопку Create Locker , в появившемся окне введите название и выберите расположение сейфа (рис. 6). Далее нужно ввести пароль для доступа к сейфу (рис. 7). Следующий шаг - выбор файловой системы и размера сейфа (рис. 8). Размер сейфа - динамический, но вы можете задать максимальный его предел. Это позволяет экономить дисковое пространство, если вы не используете сейф «под завязку». При желании можно создать сейф фиксированного размера, что будет показано в разделе «Производительность» этой статьи.

Рис. 6. Название и расположение сейфа

Рис. 7. Пароль для доступа к сейфу

Рис. 8. Файловая система и размер сейфа

После этого вы увидите окно UAC (если он включен), в котором нужно будет нажать Да, далее будет отображено окно с информацией о созданном сейфе. В нем нужно нажать кнопку Finish, после чего будет открыто окно Проводника, отображающее подмонтированный контейнер (носитель), см. рис. 9.

Рис. 9. Виртуальный диск, созданный программой

Вернитесь в раздел Encrypt Files и выделите созданный сейф (рис. 10). Кнопка Open Locker позволяет открыть закрытый сейф, Close Locker - закрыть открытый, кнопка Edit Options вызывает меню, в котором находятся команды удаления/копирование/ переименования/изменения пароля сейфа. Кнопка Backup Online позволяет выполнить резервное копирование сейфа, причем не куда-нибудь, а в облако (рис. 11). Но сначала вам предстоит создать учетную запись Secure Backup Account , после чего вы получите до 2 ТБ дискового пространства, а ваши сейфы будут автоматически синхронизироваться с онлайн-хранилищем, что особенно полезно, если вам нужно работать с одним и тем же сейфом на разных компьютерах.

Рис. 10. Операции над сейфом

Рис. 11. Создание Secure Backup Account

Ничто не бывает просто так. С расценками за хранение ваших сейфов можно ознакомиться по адресу secure.newsoftwares.net/signup?id=en . За 2 Тб придется выложить 400$ в месяц. 500 Гб обойдется в месяц 100$. Если честно, то это очень дорого. За 50-60$ можно арендовать целый VPS с 500 Гб «на борту», который вы сможете использовать, как хранилище для ваших сейфов и даже создать на нем свой сайт.

Обратите внимание: программа умеет создавать зашифрованные разделы, но в отличие от программы PGP Desktop, она не умеет шифровать целые диски. В разделе Protect USB/CD

можно защитить ваши USB/CD/DVD-диски, а также вложения электронной почты (рис. 12). Однако эта защита осуществляется не путем шифрования самого носителя, а путем записи на соответствующий носитель саморасшифровывающегося сейфа. Другими словами, на выбранный носитель будет записана урезанная portable-версия программы, позволяющаяся «открыть» сейф. Как таковой поддержки почтовых клиентов у этой программы тоже нет. Вы можете зашифровать вложение и прикрепить его (уже зашифрованное) к письму. Но вложение шифруется обычным паролем, а не PKI. Думаю, о надежности говорить нет смысла.

Рис. 12. Раздел Protect USB/CD

Раздел Make Wallets позволяет создать бумажники, содержащие информацию о ваших кредитках, банковских счетах и т.д. (рис. 13). Вся информация, понятное дело, хранится в зашифрованном виде. Со всей ответственностью могу сказать, что этот раздел бесполезный, поскольку не предусмотрена функция экспорта информации из бумажника. Представьте, что у вас есть множество банковских счетов и вы внесли информацию о каждом из них в программу - номер счета, название банка, владелец счета, SWIFT-код и т.д. Затем вам нужно предоставить информацию о счете третьему лицу для перевода вам денег. Вам придется вручную копировать каждое поле, вставлять его в документ или электронное письмо. Наличие функции экспорта значительно облегчило бы эту задачу. Как по мне, гораздо проще хранить всю эту информацию в одном общем документе, который нужно поместить на созданный программой виртуальный диск - сейф.

Рис. 13. Бумажники

Преимущества программы Folder Lock:

- Привлекательный и понятный интерфейс, который понравится начинающим пользователям, владеющим английским языком.

- Прозрачное шифрование «на лету», создание виртуальных зашифрованных дисков, с которыми можно работать, как с обычными дисками.

- Возможность резервного онлайн-копирования и синхронизации зашифрованных контейнеров (сейфов).

- Возможность создания саморасшифровывающихся контейнеров на USB/CD/DVD-дисках.

Недостатки программы:

- Нет поддержки русского языка, что усложнит работу с программой пользователей, не знакомых с английским языком.

- Сомнительные функции Lock Files (которая просто скрывает, а не «запирает» файлы) и Make Wallets (малоэффективна без экспорта информации). Честно говоря, думал, что функция Lock Files будет обеспечивать прозрачное шифрование папки/файла на диске, как это делает программа CyberSafe Top Secret или файловая система EFS .

- Отсутствие возможности подписания файлов, проверки цифровой подписи.

- При открытии сейфа не позволяет выбрать букву диска, которая будет назначена виртуальному диску, который соответствует сейфу. В настройках программы можно выбрать только порядок, в котором программа будет назначать букву диска - по возрастанию (от A до Z) или по убыванию (от Z до A).

- Нет интеграции с почтовыми клиентами, есть только возможность зашифровать вложение.

- Высокая стоимость облачного резервного копирования.

PGP Desktop

Программа PGP Desktop от Symantec - это комплекс программ для шифрования, обеспечивающий гибкое многоуровневое шифрование. Программа отличается от CyberSafe TopSecret и Folder Lock тесной интеграцией в системную оболочку. Программа встраивается в оболочку (Проводник), а доступ к ее функциям осуществляется через контекстное меню Проводника (рис. 14). Как видите, в контекстном меню есть функции шифрования, подписи файла и т.д. Довольно интересной является функция создания саморасшифровывающегося архива - по принципу самораспаковывающегося архива, только вместо распаковки архив также еще и расшифровывается. Впрочем, у программ Folder Lock и CyberSafe также есть аналогичная функция.

Рис. 14. Контекстное меню PGP Desktop

Также доступ к функциям программы можно получить через системный трей (рис. 15). Команда Open PGP Desktop открывает основное окно программы (рис. 16).

Рис. 15. Программа в системном трее

Рис. 16. Окно PGP Desktop

Разделы программы:

- PGP Keys - управление ключами (как собственными, так и импортированными с keyserver.pgp.com).

- PGP Messaging - управление службами обмена сообщениями. При установке программа автоматически обнаруживает ваши учетные записи и автоматически шифрует коммуникации AOL Instant Messenger.

- PGP Zip - управление зашифрованными архивами. Программа поддерживает прозрачное и непрозрачное шифрование. Этот раздел как раз и реализует непрозрачное шифрование. Вы можете создать зашифрованный Zip-архив (PGP Zip) или саморасшифровывающийся архив (рис. 17).

- PGP Disk - это реализация функции прозрачного шифрования. Программа может, как зашифровать весь раздел жесткого диска (или даже весь диск) или создать новый виртуальный диск (контейнер). Здесь же есть функция Shred Free Space, которая позволяет затереть свободное пространство на диске.

- PGP Viewer - здесь можно расшифровать PGP-сообщения и вложения.

- PGP NetShare - средство «расшаривания» папок, при этом «шары» шифруются с помощью PGP, а у вас есть возможность добавить/удалить пользователей (пользователи идентифицируются на основе сертификатов), которые имеют доступ к «шаре».

Рис. 17. Саморасшифровывающийся архив

Что касается виртуальных дисков, то мне особо понравилась возможность создания виртуального диска динамического размера (рис. 18), а также выбора алгоритма, отличного от AES. Программа позволяет выбрать букву диска, к которой будет подмонтирован виртуальный диск, а также позволяет автоматически монтировать диск при запуске системы и размонтировать при простое (по умолчанию через 15 минут бездействия).

Рис. 18. Создание виртуального диска

Программа старается зашифровать все и вся. Она отслеживает POP/SMTP-соединения и предлагает их защитить (рис. 19). То же самое касается и клиентов для обмена мгновенными сообщениями (рис. 20). Также есть возможность защиты IMAP-соединений, но ее нужно отдельно включать в настройках программы.

Рис. 19. Обнаружено SSL/TLS-соединение

Рис. 20. PGP IM в действии

Жаль, что PGP Desktop не поддерживает популярные современные программы вроде Skype и Viber. Кто сейчас пользуется AOL IM? Думаю, таких найдется немного.

Также при использовании PGP Desktop сложно настроить шифрование почты, которое работает только в режиме перехвата. А что, если зашифрованная почта уже была получена, а PGP Desktop был запущен уже после получения зашифрованного сообщения. Как его расшифровать? Можно, конечно, но придется это делать вручную. К тому же уже расшифрованные письма в клиенте уже никак не защищаются. А если настроить клиент на сертификаты, как это сделано в программе CyberSafe Top Secret, то письма всегда будут зашифрованы.

Режим перехвата работает тоже не очень хорошо, поскольку сообщение о защите почты появляется каждый раз на каждый новый почтовый сервер, а у gmail их очень много. Окошко защиты почты очень быстро вам надоест.

Стабильностью работы программа также не отличается (рис. 21).

Рис. 21. PGP Desktop зависла…

Также после ее установки система работала медленнее (субъективно)…

Преимущества программы PGP Desktop:

- Полноценная программа, использующаяся для шифрования файлов, подписания файлов и проверки электронной подписи, прозрачного шифрования (виртуальные диски и шифрование всего раздела), шифрования электронной почты.

- Поддержка сервера ключей keyserver.pgp.com.

- Возможность шифрования системного жесткого диска.

- Функция PGP NetShare.

- Возможность затирания свободного места.

- Тесная интеграция с Проводником.

Недостатки программы:

- Отсутствие поддержки русского языка, что усложнит работу с программой пользователям, которые не знают английский язык.

- Нестабильная работа программы.

- Низкая производительность программы.

- Есть поддержка AOL IM, но нет поддержки Skype и Viber.

- Уже расшифрованные письма остаются незащищенными на клиенте.

- Защита почты работает только в режиме перехвата, который быстро вам надоест, поскольку окно защиты почты будет появляться каждый раз для каждого нового сервера.

CyberSafe Top Secret

Как и в предыдущем обзоре , подробного описания программы CyberSafe Top Secret не будет, поскольку в нашем блоге и так уже много о ней написано (рис. 22).

Рис. 22. Программа CyberSafe Top Secret

Однако мы все же обратим внимание на некоторые моменты - самые важные. Программа содержит средства управления ключами и сертификатами, а наличие в CyberSafe собственного сервера ключей позволяет пользователю опубликовать на нем свой открытый ключ, а также получить открытые ключи других сотрудников компании (рис. 23).

Рис. 23. Управление ключами

Программа может использоваться для шифрования отдельных файлов, что было показано в статье «Электронная подпись: практическое использование на предприятии программного продукта CyberSafe Enterprise. Часть первая» . Что касается алгоритмов шифрования, то программа CyberSafe Top Secret поддерживает алгоритмы ГОСТ и сертифицированный криптопровайдер КриптоПро, что позволяет использовать ее в государственных учреждениях и банках.

Также программа может использоваться для прозрачного шифрования папки (рис. 24), что позволяет ее использовать в качестве замены для EFS . А, учитывая, что программа CyberSafe оказалась надежнее и быстрее (в некоторых сценариях), чем EFS, то использовать ее не только можно, но и нужно.

Рис. 24. Прозрачное шифрование папки C:\CS-Crypted

Функционал программы CyberSafe Top Secret напоминает функционал программы PGP Desktop - если вы заметили, то программа также может использоваться для шифрования сообщений электронной почты, а также для электронной подписи файлов и проверки этой подписи (раздел Эл. цифровая подпись , см. рис. 25).

Рис. 25. Раздел Эл. цифровая подпись

Как и программа PGP Desktop, программа CyberSafe Top Secret умеет создавать виртуальные зашифрованные диски и шифровать полностью разделы жесткого диска . Нужно отметить, что программа CyberSafe Top Secret умеет создавать виртуальные диски только фиксированного размера, в отличие от программ Folder Lock и PGP Desktop. Однако этот недостаток нейтрализуется возможностью прозрачного шифрования папки, а размер папки ограничен только размером свободного пространства на жестком диске.

В отличие от программы PGP Desktop, программа CyberSafe Top Secret не умеет шифровать системный жесткий диск, она ограничивается лишь шифрованием внешних и внутренних не системных дисков.

Зато у CyberSafe Top Secret есть возможность облачного резервного копирования, причем, в отличие от Folder Lock, данная возможность абсолютно бесплатна, точнее функцию облачного резервного копирования можно настроить на любой сервис - как платный, так и бесплатный. Подробнее об этой возможности можно прочитать в статье «Шифрование резервного копирования на облачных сервисах» .

Также нужно отметить две немаловажные особенности программы: двухфакторную авторизацию и систему доверенных приложений. В настройках программы можно или установить аутентификацию по паролю или двухфакторную аутентификацию (рис. 26).

Рис. 26. Настройки программы

На вкладке Разрешен. приложения можно определить доверенные приложения, которым разрешено работать с зашифрованными файлами. По умолчанию все приложения являются доверенными. Но для большей безопасности вы можете задать приложения, которым разрешено работать с зашифрованными файлами (рис. 27).

Рис. 27. Доверенные приложения

Преимущества программы CyberSafe Top Secret:

- Поддержка алгоритмов шифрования ГОСТ и сертифицированного криптопровайдера КриптоПро, что позволяет использовать программу не только частным лицам и коммерческим организациям, но и государственным учреждениям.

- Поддержка прозрачного шифрования папки, что позволяет использовать программу в качестве замены EFS. Учитывая, что программа обеспечивает лучший уровень производительности и безопасности , такая замена более чем оправдана.

- Возможность подписания файлов электронной цифровой подписью и возможность проверки подписи файла.

- Встроенный сервер ключей, позволяющий публиковать ключи и получать доступ к другим ключам, которые были опубликованы другими сотрудниками компании.

- Возможность создания виртуального зашифрованного диска и возможность шифрования всего раздела.

- Возможность создания саморасшифровывающихся архивов.

- Возможность бесплатного облачного резервного копирования, которое работает с любым сервисом - как платным, так и бесплатным.

- Двухфакторная аутентификация пользователя.

- Система доверенных приложений, позволяющая разрешить доступ к зашифрованным файлам только определенным приложениям.

- Приложение CyberSafe поддерживает набор инструкций AES-NI, что положительно сказывается на производительности программы (этот факт будет продемонстрирован далее).

- Драйвер программы CyberSafe позволяет работать по сети, что дает возможность организовать корпоративное шифрование .

- Русскоязычный интерфейс программы. Для англоязычных пользователей имеется возможность переключения на английский язык.

Теперь о недостатках программы. Особых недостатков у программы нет, но поскольку была поставлена задача честно сравнить программы, то недостатки все же придется найти. Если совсем уж придираться, иногда в программе (очень-очень редко) «проскакивают» нелокализированные сообщения вроде «Password is weak». Также пока программа не умеет шифровать системный диск, но такое шифрование не всегда и не всем необходимо. Но все это мелочи по сравнению с зависанием PGP Desktop и ее стоимостью (но об этом вы еще не знаете).

Производительность

При работе с PGP Desktop у меня создалось впечатление (уже сразу после установки программы), что компьютер стал работать медленнее. Если бы не это «шестое чувство», то этого раздела не было в данной статье. Было решено измерить производительность программой CrystalDiskMark . Все испытания проводятся на реальной машине - никаких виртуалок. Конфигурация ноутбука следующая - Intel 1000M (1.8 GHz)/4 Гб ОЗУ/WD WD5000LPVT (500 Гб, SATA-300, 5400 RPM, буфер 8 Мб/Windows 7 64-bit). Машина не очень мощная, но какая есть.Тест будет производиться следующим образом. Запускаем одну из программ и создаем виртуальный контейнер. Параметры контейнера следующие:

- Размер виртуального диска - 2048 Мб.

- Файловая система - NTFS

- Буква диска Z:

- Seq - тест последовательной записи/последовательного чтения (размер блока = 1024КБ);

- 512К - тест случайной записи/случайного чтения (размер блока = 512КБ);

- 4К - то же самое, что и 512К, но размер блока 4 Кб;

- 4К QD32 - тест случайной записи/чтения (размер блока = 4КБ, Глубина Очереди = 32) для NCQ&AHCI.

Начнем с обычного жесткого диска, чтобы было с чем сравнивать. Производительность диска C: (а это единственный раздел на моем компьютере) будет считаться эталонной. Итак, я получил следующие результаты (рис. 28).

Рис. 28. Производительность жесткого диска

Теперь приступим к тестированию первой программы. Пусть это будет Folder Lock. На рис. 29 показаны параметры созданного контейнера. Обратите внимание: я использую фиксированный размер. Результаты программы показаны на рис. 30. Как видите, имеет место значительное снижение производительности по сравнению с эталоном. Но это нормальное явление - ведь данные зашифровываются и расшифровываются на лету. Производительность должна быть ниже, вопрос насколько.

Рис. 29. Параметры контейнера Folder Lock

Рис. 30. Результаты программы Folder Lock

Следующая программа - PGP Desktop. На рис. 31 - параметры созданного контейнера, а на рис. 32 - результаты. Мои ощущения подтвердились - программа действительно работает медленнее, что и подтвердил тест. Вот только при работе этой программы «тормозил» не только виртуальный диск, а даже вся система, чего не наблюдалось при работе с другими программами.

Рис. 31. Параметры контейнера PGP Desktop

Рис. 32. Результаты программы PGP Desktop

Осталось протестировать программу CyberSafe Top Secret. Как обычно, сначала - параметры контейнера (рис. 33), а затем результаты программы (рис. 34).

Рис. 33. Параметры контейнера CyberSafe Top Secret

Рис. 34. Результаты программы CyberSafe Top Secret

Думаю, комментарии будут лишними. По производительности места распределились следующим образом:

- CyberSafe Top Secret

- Folder Lock

- PGP Desktop

Цена и выводы

Поскольку мы тестировали проприетарное программное обеспечение, нужно рассмотреть еще один немаловажный фактор - цена. Приложение Folder Lock обойдется 39.95$ за одну установку и 259.70$ за 10 инсталляций. С одной стороны, цена не очень высока, но функционал программы, откровенно говоря, мал. Как уже отмечалось, от функций сокрытия файлов и бумажников толку мало. Функция Secure Backup требует дополнительной платы, следовательно, отдавать почти 40 долларов (если поставить себя на место обычного пользователя, а не компании) только за возможность шифрования файлов и создания саморасшифровывающихся сейфов - дорого.Программа PGP Desktop обойдется в 97 долларов. И заметьте - это только начальная цена. Полная версия с набором всех модулей обойдется примерно в 180-250$ и это только лицензия на 12 месяцев. Другими словами, каждый год за использование программы придется выложить 250$. Как по мне, это перебор.

Программа CyberSafe Top Secret - золотая середина, как по функционалу, так и по цене. Для обычного пользователя программа обойдется всего в 50 долларов (специальная антикризисная цена для России, для остальных стран полная версия обойдется 90$). Прошу заметить, столько стоит самая полная версия программы Ultimate .

Таблица 1 содержит сравнительную таблицу функций всех трех продуктов, которая сможет помочь вам выбрать именно ваш продукт.

Таблица 1. Программы и функции

| Функция | Folder Lock | PGP Desktop | CyberSafe Top Secret |

| Виртуальные зашифрованные диски | Да | Да | Да |

| Шифрование всего раздела | Нет | Да | Да |

| Шифрование системного диска | Нет | Да | Нет |

| Удобная интеграция с почтовыми клиентами | Нет | Нет | Да |

| Шифрование сообщений электронной почты | Да (ограничено) | Да | Да |

| Шифрование файлов | Нет | Да | Да |

| ЭЦП, подписание | Нет | Да | Да |

| ЭЦП, проверка | Нет | Да | Да |

| Прозрачное шифрование папки | Нет | Нет | Да |

| Саморасшифровывающиеся архивы | Да | Да | Да |

| Облачное резервное копирование | Да (платно) | Нет | Да (беплатно) |

| Система доверенных приложений | Нет | Нет | Да |

| Поддержка сертифицированного криптопровайдера | Нет | Нет | Да |

| Поддержка токенов | Нет | Нет (поддержка прекращена) | Да (при установке КриптоПро) |

| Собственный сервер ключей | Нет | Да | Да |

| Двухфакторная аутентификация | Нет | Нет | Да |

| Сокрытие отдельных файлов | Да | Нет | Нет |

| Сокрытие разделов жесткого диска | Да | Нет | Да |

| Бумажники для хранения платежной информации | Да | Нет | Нет |

| Поддержка шифрования ГОСТ | Нет | Нет | Да |

| Русский интерфейс | Нет | Нет | Да |

| Последовательная чтение/ запись (DiskMark), Мб/с | 47/42 | 35/27 | 62/58 |

| Стоимость | 40$ | 180-250$ | 50$ |

Учитывая все изложенные в этой статье факторы (функционал, производительность и цену), победителем данного сравнения является программа CyberSafe Top Secret. Если у вас остались вопросы, мы с радостью ответим на них в комментариях.

Теги: Добавить метки

С помощью программы CyberSafe можно шифровать не только отдельные файлы. Программа позволяет зашифровать целый раздел жесткого диска или весь внешний диск (например, USB-диск или флешку). В этой статье будет показано, как зашифровать и скрыть от посторонних глаз зашифрованный раздел жесткого диска.

Шпионы, параноики и обычные пользователи

Кому будет полезна возможность шифрования разделов? Шпионов и параноиков отбросим сразу. Первых не так уж и много и необходимость шифрования данных у них сугубо профессиональная. Вторым лишь бы что-то зашифровать, спрятать и т.д. Хотя никакой реальной угрозы нет и зашифрованные данные не представляют ни для кого никакого интереса, они все равно их шифруют. Именно поэтому нас интересуют простые пользователи, которых, я надеюсь, будет больше, чем шпионов с параноиками.Типичный сценарий шифрования раздела - это совместное использование компьютера. Здесь есть два варианта применения программы CyberSafe: или каждый из работающих за компьютером пользователей создает виртуальный диск или же каждый отводит себе по разделу на жестком диске для хранения личных файлов и шифрует его. О создании виртуальных дисков уже было написано , а в этой статье речь пойдет именно о шифровании всего раздела.

Допустим, есть жесткий диск на 500 Гб и есть три пользователя, которые периодически работают с компьютером. Не смотря на то, что файловая система NTFS все же поддерживает права доступа и позволяет ограничить доступ одного пользователя к файлам другого пользователя, ее защиты недостаточно. Ведь у одного из этих трех пользователей будут права администратора и он сможет получить доступ к файлам оставшихся двух пользователей.

Поэтому дисковое пространство жесткого диска можно разделить следующим образом:

- Примерно 200 Гб - общий раздел. Этот раздел также будет системным разделом. На нем будет установлена операционная система, программа и будут храниться общие файлы всех трех пользователей.

- Три раздела по ~100 Гб - думаю, 100 Гб вполне достаточно для хранения личных файлов каждого пользователя. Каждый из этих разделов будет зашифрован, а пароль доступа к зашифрованному разделу будет знать только тот пользователь, который зашифровал этот раздел. При этом администратор при всем своем желании не сможет расшифровать раздел другого пользователя и получить доступ к его файлам. Да, при желании администратор может отформатировать раздел и даже удалить его, но получить доступ он сможет только лишь в том случае, если обманом выведает у пользователя его пароль. Но, думаю, этого не произойдет, поэтому шифрование раздела - гораздо более эффективная мера, чем разграничение прав доступа с помощью NTFS.

Шифрование раздела vs виртуальные зашифрованные диски

Что лучше - шифровать разделы или использовать виртуальные зашифрованные диски? Здесь каждый решает сам, поскольку у каждого способа есть свои преимущества и недостатки. Шифрование разделов также надежно, как и шифрование виртуального диска и наоборот.Что такое виртуальный диск? Смотрите на него как на архив с паролем и степенью сжатия 0. Вот только файлы внутри этого архива зашифрованы гораздо надежнее, чем в обычном архиве. Виртуальный диск хранится на жестком диске в виде файла. В программе CyberSafe вам нужно открыть и смонтировать виртуальный диск и тогда с ним можно будет работать как с обычным диском.

Преимущество виртуального диска в том, что его можно легко скопировать на другой жесткий диск или флешку (если позволяет размер). Например, вы можете создать виртуальный диск на 4 Гб (ограничений на размер виртуального диска нет, если не считать естественных) и при необходимости скопировать файл виртуального диска на флешку или на внешний жесткий диск. С зашифрованным разделом у вас такое проделать не получится. Также файл виртуального диска можно .

Конечно, при необходимости, можно создать образ зашифрованного диска - на тот случай, если вы хотите сделать его резервную копию или переместить на другой компьютер. Но это уже отдельная история. Если у вас возникнет подобная потребность, рекомендую программу Clonezilla - уже надежное и проверенное решение. Перенос зашифрованного раздела на другой компьютер - это более сложная затея, чем перенос виртуального диска. Если есть такая необходимость, то проще использовать виртуальные диски.

В случае с шифрованием раздела физически шифруется весь раздел. При монтировании этого раздела нужно будет ввести пароль, после чего можно будет работать с разделом, как обычно, то есть читать и записывать файлы.

Какой способ выбрать? Если вы можете себе позволить зашифровать раздел, тогда можно выбрать этот способ. Также весь раздел лучше шифровать, если размер ваших секретных документов довольно большой.

Но есть ситуации, когда использовать весь раздел нельзя или нет смысла. Например, у вас есть только один раздел (диск С:) на жестком диске и по тем или иным причинам (нет прав, например, поскольку компьютер не ваш) вы не можете или не хотите изменять его разметку, тогда нужно использовать виртуальные диски. Нет смысла шифровать весь раздел, если размер документов (файлов), которые вам нужно зашифровать небольшой - несколько гигабайт. Думаю, с этим разобрались, поэтому самое время поговорить о том, какие разделы (диски) можно зашифровать.

Поддерживаемые типы дисков

Вы можете зашифровать следующие типы носителей:- Разделы жесткого диска, отформатированные в файловых системах FAT, FAT32 и NTFS.

- Флешки, внешние USB-диски за исключением дисков, представляющих мобильные телефоны, цифровые камеры и аудио-проигрыватели.

- CD/DVD-RW-диски, дискеты

- Динамические диски

- Системный диск (с которого загружается Windows)

Особенности работы с зашифрованным диском

Представим, что вы уже зашифровали раздел жесткого диска. Для работы с файлами на зашифрованном разделе вам нужно его cмонтировать. При монтировании программа запросит у вас пароль к зашифрованному диску, указанный при его шифровании. Поработав с зашифрованным диском, его нужно сразу же размонтировать, иначе файлы останутся доступны пользователям, у которых есть физический доступ к вашему компьютеру.Другими словами, шифрование защищает ваши файлы только тогда, когда зашифрованный раздел размонтирован. Когда раздел смонтирован, любой, у кого есть физический доступ к компьютеру, может скопировать с него файлы на незашифрованный раздел, USB-диск или внешний жесткий диск и файлы не будут зашифрованы. Поэтому, когда вы работаете с зашифрованным диском, возьмите в привычку всегда размонтировать его каждый раз, когда отлучаетесь от компьютера, даже ненадолго! После того, как вы размонтировали зашифрованный диск, ваши файлы будут под надежной защитой.

Что касается производительности, то при работе с зашифрованным разделом она будет ниже. Насколько ниже - зависит от способностей вашего компьютера, но система останется работоспособной и просто придется подождать чуть дольше, чем обычно (особенно, когда вы будете копировать большие файлы на зашифрованный раздел).

Готовимся к шифрованию

Первым делом нужно раздобыть где-то ИБП. Если у вас ноутбук, все хорошо, если же у вас обычный стационарный компьютер и вы хотите зашифровать раздел, на котором уже есть файлы, то шифрование займет определенное время. Если за это время отключат свет, то потеря данных вам гарантирована. Посему, если ИБП, способного выдержать несколько часов автономной работы у вас нет, рекомендую сделать следующее:- Сделайте резервную копию своих данных, например, на внешнем жестком диске. Потом от этой копии придется избавиться (желательно после удаления данных с незашифрованного диска затереть свободное пространство утилитой вроде Piriform, чтобы было невозможно восстановить удаленные файлы), поскольку при ее наличии пропадает смысл в наличии зашифрованной копии данных.

- Данные на зашифрованный диск перенесете с копии после того, как диск будет зашифрован. Отформатируйте диск и зашифруйте его. Собственно, отдельно форматировать его не нужно - за вас это сделает CyberSafe, но об этом позже.

Если у вас ноутбук и вы готовы продолжить без создания резервной копии данных (я бы рекомендовал ее на всякий случай сделать), обязательно проверьте диск на наличие ошибок, хотя бы стандартной утилитой Windows. Только после этого нужно приступать к шифрованию раздела/диска.

Шифрование раздела: практика

Итак, теория без практики бессмысленна, поэтому приступим к шифрованию раздела/диска. Запустите программу CyberSafe и перейдите в раздел Шифрование дисков, Шифровать раздел (рис. 1).

Рис. 1. Список разделов/дисков вашего компьютера

Выберите раздел, который вы хотите зашифровать. Если кнопка Создать

будет неактивна, то этот раздел зашифровать нельзя. Например, это может быть системный раздел или динамический диск. Также вы не можете одновременно зашифровать несколько дисков. Если вам нужно зашифровать несколько дисков, то операцию шифрования нужно повторить поочередно.

Нажмите кнопку Создать

. Далее откроется окно Крипо Диск

(рис. 2). В нем нужно ввести пароль, который будет использоваться для расшифровки диска при его монтировании. При вводе пароля проверьте регистр символов (чтобы не была нажата клавиша Caps Lock) и раскладку. Если за спиной никого нет, можно включить переключатель Показать пароль

.

Рис. 2. Крипто Диск

Из списка Тип шифрования

нужно выбрать алгоритм - AES или ГОСТ. Оба алгоритмы надежные, но в государственных организациях принято использовать только ГОСТ. На своем собственном компьютере или в коммерческой организации вы вольны использовать любой из алгоритмов.

Если на диске есть информация и вы хотите ее сохранить, включите переключатель . Нужно учесть, что в этом случае время шифрования диска значительно возрастет. С другой стороны, если зашифрованные файлы, скажем, находятся на внешнем жестком диске, то вам все равно придется их скопировать на зашифрованный диск для их шифрования, а копирование с шифрованием «на лету» также займет некоторое время. Если вы не сделали резервную копию данных, обязательно включите флажок включите переключатель Сохранить файловую структуру и данные

, иначе вы потеряете все ваши данные.

Остальные параметры в окне Крипто Диск

можно оставить по умолчанию. А именно - будет использоваться весь доступный размер устройства и будет выполнено быстрое форматирование в файловую систему NTFS. Для начала шифрования нажмите кнопку Принять

. Ход процесса шифрования будет отображен в основном окне программы.

Рис. 3. Ход процесса шифрования

После того, как диск будет зашифрован, вы увидите его состояние - зашифрован, скрытый (рис. 4). Это означает, что ваш диск был зашифрован и скрыт - он не будет отображаться в Проводнике и других высокоуровневых файловых менеджерах, но его будут видеть программы для работы с таблицей разделов. Не нужно надеяться, что раз диск скрыт, то его никто не найдет. Все скрытые программой диски будут отображены в оснастке Управление дисками (см. рис. 5) и других программах для разметки диска. Обратите внимание, что в этой оснастке зашифрованный раздел отображается как раздел с файловой системой RAW, то есть без файловой системы вообще. Это нормальное явление - после шифрования раздела Windows не может определить его тип. Однако сокрытие раздела необходимо по совсем иным причинам и далее вы поймете, по каким именно.

Рис. 4. Состояние диска: зашифрован, скрыт. Раздел E: не отображается в Проводнике

Рис. 5. Оснастка Управление дисками

Теперь cмонтируем раздел. Выделите его и нажмите кнопку Восстан. , чтобы вновь сделать раздел видимым (состояние диска будет изменено на просто "зашифрован "). Windows увидит этот раздел, но поскольку она не может распознать тип его файловой системы, она предложит его отформатировать (рис. 6). Этого нельзя ни в коем случае делать, поскольку вы потеряете все данные. Именно поэтому программа скрывает зашифрованные диски - ведь если за компьютером работаете не только вы, другой пользователь может отформатировать якобы не читаемый раздел диска.

Рис. 6. Предложение отформатировать зашифрованный раздел

От форматирования, понятное дело, отказываемся и нажимаем кнопку Монтиров . в основном окне программы CyberSafe. Далее нужно будет выбрать букву диска, через которую вы будете обращаться к зашифрованному разделу (рис. 7).

Рис. 7. Выбор буквы диска

После этого программа попросит ввести пароль, необходимый для расшифровки ваших данных (рис. 8). Расшифрованный раздел (диск) появится в области Подключенные расшифрованные устройства (рис. 9).

Рис. 8. Пароль для расшифровки раздела

Рис. 9. Подключенные расшифрованные устройства

После этого с расшифрованным диском можно будет работать, как с обычным. В Проводнике будет отображен только диск Z: - именно эту букву я назначил расшифрованному диску. Зашифрованный диск E: отображаться не будет.

Рис. 10. Проводник - просмотр дисков компьютера

Теперь можете открыть cмонтированный диск и скопировать на него все секретные файлы (только не забудьте потом их удалить с оригинального источника и затереть на нем свободное пространство).

Когда нужно завершить работу с нашим разделом, то или нажмите кнопку Демонтир.

, а затем - кнопку Скрыть

или просто закройте окно CyberSafe. Как по мне, то проще закрыть окно программы. Понятное дело, закрывать окно программы во время операции копирования/перемещения файлов не нужно. Ничего страшного и непоправимого не произойдет, просто часть файлов не будет скопирована на ваш зашифрованный диск.

О производительности

Понятно, что производительность зашифрованного диска будет ниже, чем обычного. Но насколько? На рис. 11 я скопировал папку своего профиля пользователя (где есть множество мелких файлов) с диска С: на зашифрованный диск Z:. Скорость копирования показана на рис. 11 - примерно на уровне 1.3 МБ/с. Это означает, что 1 ГБ мелких файлов будет копироваться примерно 787 секунд, то есть 13 минут. Если же скопировать эту же папку на незашифрованный раздел, то скорость будет примерно 1.9 МБ/с (рис. 12). Под конец операции копирования скорость выросла до 2.46 МБ/с, но с такой скоростью было скопировано совсем немного файлов, поэтому считаем, что скорость была на уровне 1.9 МБ/с, а это на 30% быстрее. Тот самый 1 ГБ мелких файлов в нашем случае будет скопирован за 538 секунд или почти 9 минут.

Рис. 11. Скорость копирования мелких файлов с незашифрованного раздела на зашифрованный

Рис. 12. Скорость копирования мелких файлов между двумя незашифрованными разделами

Что же касается крупных файлов, то никакой разницы вы не почувствуете. На рис. 13 приведена скорость копирования крупного файла (видео-файл размером 400 Мб) с одного незашифрованного раздела на другой. Как видите, скорость составила 11.6 МБ/с. А на рис. 14 показана скорость копирования этого же файла с обычного раздела на зашифрованный и она составила 11.1 МБ/с. Разница небольшая и находится в пределах погрешности (все равно скорость незначительно изменяется по ходу выполнения операции копирования). Ради интереса сообщу скорость копирования этого же файла с флешки (не USB 3.0) на жесткий диск - около 8 МБ/с (скриншота нет, но уж поверьте мне).

Рис. 13. Скорость копирования крупного файла

Рис. 14. Скорость копирования крупного файла на зашифрованный раздел

Такой тест не совсем точный, но все же позволяет получить некоторые представления о производительности.

На этом все. Также я рекомендую вам ознакомиться со статьей

Требования к конфиденциальности и безопасности компьютера полностью определяются характером хранящихся на нем данных. Одно дело если ваш компьютер служит развлекательной станцией и на нем кроме нескольких игрушек и папочки с фотографиями любимого котика ничего нет и совсем другое — если на жестком диске есть данные, являющиеся коммерческой тайной, потенциально представляющие интерес для конкурентов.

Первым «рубежом обороны» является пароль на вход в систему, который запрашивается при каждом включении компьютера.

Следующая ступень защиты — права доступа на уровне файловой системы. Пользователь, не имеющий разрешительных привилегий, при попытке получить доступ к файлам получит ошибку.

Однако у описанных способов есть один крайне существенный недостаток. Они оба работают на уровне операционной системы и их можно относительно легко обойти если иметь немного времени и физический доступ к компьютеру (например, загрузившись с USB-флешки можно сбросить административный пароль или изменить файловые разрешения). Полную уверенность в безопасности и конфиденциальности данных можно получить только если задействовать достижения криптографии и надежно их. Ниже мы рассмотрим два способа подобной защиты.

Первым рассматриваемым сегодня способом будет встроенная криптозащита от Microsoft. Шифрование, названное BitLocker, впервые появилось в Windows 8. Обезопасить с его помощью отдельную папку или файл не получится, доступно только шифрование всего диска целиком. Из этого в частности вытекает тот факт, что шифровать системный диск нельзя (система не сможет загрузиться), хранить важные данные в системных библиотеках типа «Мои документы» также нельзя (по умолчанию они располагаются на системном разделе).

Чтобы включить встроенное шифрование, проделайте следующее:

- Откройте Проводник, сделайте правый клик на шифруемом диске и выберите пункт «Включить BitLocker».

- Отметьте пункт «Использовать пароль для снятия блокировки диска», придумайте и дважды введите пароль, удовлетворяющий требованиям безопасности (длина не менее 8 символов, наличие строчных и прописных букв, желательно ввести хотя бы один спец$имвол) и нажмите кнопку «Далее». Второй вариант разблокировки в рамках этой заметки мы рассматривать не будем поскольку ридеры смарткарт довольно редки и используются в организациях, имеющих собственную службу информационной безопасности.

- На случай утери пароля система предлагает создать особый ключ восстановления. Его можно прикрепить к учетной записи Microsoft, сохранить в файл или просто напечатать на принтере. Выберите один из способов и после сохранения ключа нажмите «Далее». Этот ключ следует беречь от посторонних поскольку он, являясь страховкой от вашей забывчивости, может стать «задней дверью», через которую и утекут ваши данные.

- На следующем экране выберите, необходимо ли шифровать весь диск или только занятое место. Второй пункт медленнее, но более надежен.

- Выберите шифрующий алгоритм. Если не планируете миграцию диска между компьютерами, выбирайте более стойкий новейший режим, иначе — режим совместимости.

- После настройки параметров нажмите кнопку «Начать шифрование» После некоторого ожидания данные на вашем диске будут надежно зашифрованы.

- После выхода из системы или перезагрузки защищенный том станет недоступным, для того чтобы открыть файлы потребуется ввод пароля.

DiskCryptor

Второй рассматриваемой сегодня криптографической утилитой является DiskCryptor — бесплатное решение с открытым исходным кодом. Чтобы использовать его, воспользуйтесь следующей инструкцией:

- Скачайте установщик программы с официального сайта по ссылке . Запустите скачанный файл.

- Процесс установки предельно прост, заключается в нажатии несколько раз кнопки «Next» и итоговой перезагрузки компьютера.

- После перезагрузки запустите программу DiskCryptor из папки с программой или щелкнув по ярлыку на рабочем столе.

- В открывшемся окне кликните на шифруемый диск и нажмите кнопку «Encrypt».

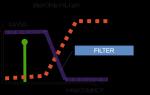

- Следующим шагом выберите алгоритм шифрования и определитесь, нужно ли стереть с диска перед шифрованием все данные (если не планируете уничтожать информацию, обязательно выберите «None» в списке «Wipe Mode»).

- Введите дважды пароль дешифровки (рекомендуется придумать сложный пароль, чтобы в поле «Password Rating» было значение как минимум «High»). Потом нажмите «ОК».

- После некоторого ожидания диск будет зашифрован. После перезагрузки или выхода из системы для доступа к нему нужно будет запустить утилиту, нажать на кнопку «Mount» или «Mount All», ввести пароль и нажать «ОК».

Безусловным плюсом этой утилиты по сравнению с механизмом BitLocker является то, что использовать ее можно на системах, вышедших до Windows 8 (поддерживается даже снятая с поддержки Windows XP). Но DiskCryptor имеет и несколько существенных минусов:

- не существует способов восстановления доступа к зашифрованной информации (если забыли пароль, то гарантированно потеряли свои данные);

- поддерживается только разблокировка с помощью пароля, использование смарткарт или биометрических датчиков невозможно;

- пожалуй самый большой недостаток использования DiskCryptor в том, что злоумышленник с административным доступом к системе сможет стандартными средствами отформатировать диск. Да, он доступа к данным не получит, но и вы их потеряете.

Резюмируя могу сказать, что если на компьютере установлена ОС начиная с Windows 8, то лучше использовать встроенный функционал.